摘要:交换机与防火墙的连接是构建高效网络安全体系的关键环节。交换机作为网络基础设施的核心,连接着各种网络设备,而防火墙则是网络安全的第一道防线。通过合理连接交换机与防火墙,能够实现网络安全策略的灵活配置,提高网络的安全性和稳定性。这种连接方式有助于保护网络资源,防止未经授权的访问和恶意攻击,从而确保网络系统的正常运行和数据安全。

本文目录导读:

随着信息技术的飞速发展,网络已成为人们日常生活和工作中不可或缺的一部分,在网络环境中,交换机和防火墙是构建网络安全架构的重要设备,交换机用于连接网络设备,实现数据的快速传输;而防火墙则用于监控和控制网络流量,保护网络免受攻击,本文将详细介绍交换机与防火墙的连接方法,以及如何通过合理配置这些设备来构建高效的网络环境。

交换机概述及其在网络中的作用

交换机是一种网络设备,用于连接各种终端设备,如计算机、服务器、摄像头等,交换机的主要功能是通过数据链路层(第二层)进行数据的快速传输和交换,交换机可以识别并处理来自网络设备的各种数据包,根据数据包的目的地址将数据转发到正确的端口,在网络中,交换机的主要作用包括:

1、扩展网络:通过交换机,我们可以将多个设备连接到网络中,实现数据的共享和交换。

2、提高网络性能:交换机可以快速地处理数据包,提高网络的传输效率。

3、加强网络安全:通过交换机的访问控制功能,可以限制非法设备的接入,提高网络的安全性。

防火墙概述及其在网络安全中的作用

防火墙是网络安全的第一道防线,用于监控和控制网络流量,防火墙可以过滤掉恶意的数据包,防止未经授权的访问和攻击,防火墙的主要功能和作用包括:

1、访问控制:通过防火墙的访问控制策略,可以限制对网络资源的访问,防止未经授权的访问。

2、入侵检测与防御:防火墙可以检测网络中的异常流量,识别并阻止各种网络攻击,如病毒、木马、DDoS攻击等。

3、集中管理:通过防火墙的集中管理功能,可以实现对网络设备的统一管理和监控。

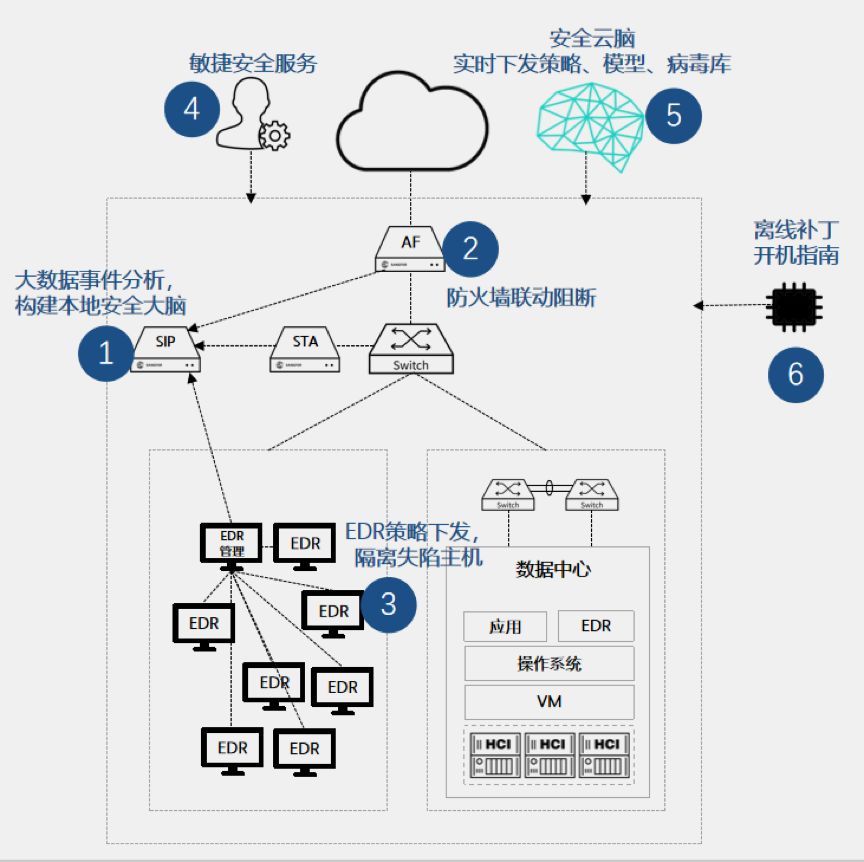

交换机与防火墙的连接方法

交换机与防火墙的连接是构建网络安全架构的关键环节,以下是常见的连接方法:

1、直连方式:将交换机的某个端口直接连接到防火墙的入口,这种方式适用于简单的网络环境,可以实现基本的网络安全防护。

2、串联方式:将交换机和防火墙串联在网络的不同位置,形成多层次的网络安全防护,这种方式适用于大型网络或关键业务网络。

3、集群方式:通过堆叠或虚拟化技术,将多台交换机和防火墙组合成一个逻辑设备,实现网络的集中管理和控制,这种方式适用于大型企业或数据中心等场景。

如何合理配置交换机与防火墙

要构建高效的网络环境,需要合理配置交换机与防火墙,以下是一些建议:

1、根据业务需求和网络规模选择合适的交换机和防火墙设备。

2、制定合理的访问控制策略,限制对网络资源的非法访问。

3、配置防火墙的入侵检测和防御功能,防止网络攻击。

4、定期对交换机和防火墙进行安全检查和漏洞扫描,确保设备的安全性。

5、建立完善的网络管理制度和应急预案,提高网络的稳定性和可靠性。

交换机与防火墙的连接是构建高效网络安全架构的关键环节,通过合理配置这些设备,可以实现数据的快速传输和网络的安全防护,在实际应用中,我们需要根据业务需求和网络规模选择合适的设备,制定合理的安全策略和管理制度,确保网络的安全、稳定和高效运行。

京公网安备11000000000001号

京公网安备11000000000001号 京ICP备11000001号

京ICP备11000001号

还没有评论,来说两句吧...